比原链如何挖矿

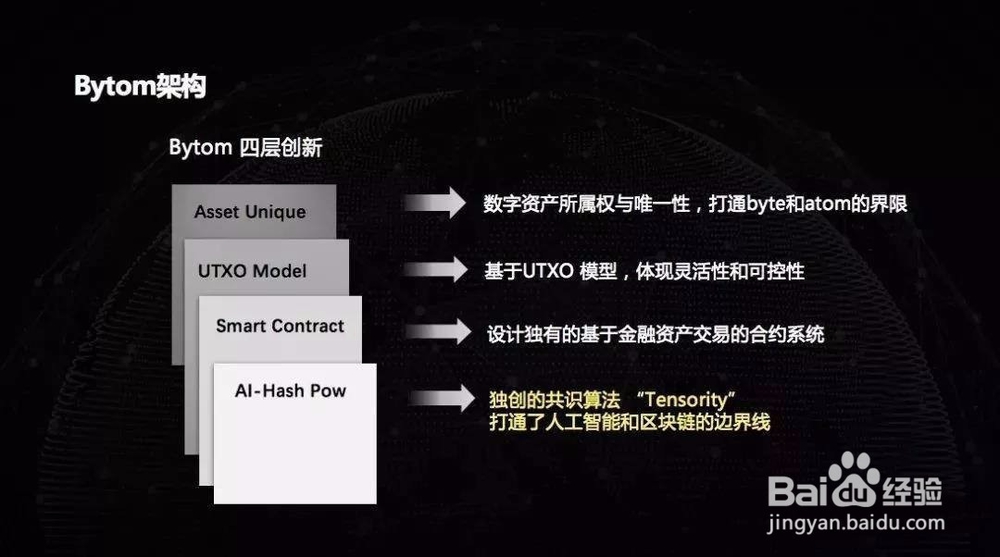

1、让资产从原子世界跃迁至比特世界”,这是比原链设计之初的原则。而要达到这个目标,比原链系统需要无比安全,所以选用目前最安全可靠的PoW共识机制是比原链构想阶段就明确要求的。而在保障系统安全性的同时,怎样保证最大可能减少挖矿过程中的资源浪费,也是比原链着重考虑的一个因素。

公有链的安全基石是共识机制,而PoW是目前为止容错能力最好的公有链共识机制。攻击者想要攻击PoW的公有链则必须占有全网一半以上的算力才能保证攻击成功率。而其它共识机制,例如PBFT,它的系统容错率只有三分之一,也就是说攻击者只要控制超过三分之一的节点,系统就变得极不安全稳定。

2、采用PoW共识机制的公有链很多,但是新发布的公有链一般会对挖矿算法进行替换或者修改以防51%攻击。如果一个新的数字货币采用和比特币一样的挖矿算法,现有的比特币矿场只要用很少一部分算力对新的数字货币进行挖矿,那么很容易就会拥有新数字货币一半以上的算力。换言之,新的数字货币在发布之初就受到某一大矿场的实际控制。显然,这背离了数字货币去中心化的初衷。因此,选择一个与现有数字货币不同的挖矿算法是很多新发行数字货币首要考虑的问题。

一般PoW类型的公有链较为常见的挖矿算法是使用散列算法,例如比特币选用的是SHA256算法。散列算法作为挖矿算法就是因为它是一种单向函数,即从该函数的输出结果中无法逆推出原来的输入值。而PoW的初衷就是为了让矿工完成一定的工作量,这就必须使得矿工必须不断地改变输入值,从而找出满足一定条件的输出值。这个输入值其实就是区块头的数据。散列函数的意义就是确保矿工不会偷懒,从函数的输出值直接逆推出输入值。

3、比特币网络为了保证安全 ,矿机要不断的进行哈希运算,使用的矿机是专为SHA256运算而设计的。而比原链为了使矿工可以直接利用人工智能ASIC芯片进行挖矿,设计一种新的对人工智能友好的挖矿算法。比原链的挖矿算法必须要满足以下条件:

对现有的人工智能ASIC芯片友好,即挖矿所做的运算要和人工智能运算过程的基础运算相同。这样矿工就能直接采购人工智能ASIC芯片进行挖矿,拉低人工智能芯片的成本。而更低的芯片成本也会降低人工智能实际运行过程中的成本。

采用人工智能运算过程中应用较为广泛的算法。因为人工智能算法较多,每种算法的计算范式有或多或少的差异,这种差异又影响着ASIC芯片的设计。因此,比原链采用的挖矿算法必须要适应应用范围较广的机器学习算法。

4、在谈到人工智能的时候,我们很容易想到与其相关的机器学习。机器学习是一种实现人工智能的方法,目前包括人工神经网络、决策树、感知器、支持向量机、集成学习AdaBoost、降维与度量学习、聚类、贝叶斯分类器等。其中的人工神经网络是比较经典和成功的机器学习研究方法,而人工神经网络又是一种适用范围广泛的机器学习方法。

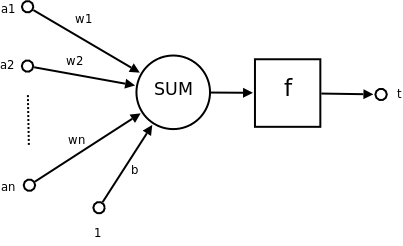

人工神经网络中,最基本的结构就是神经元

5、图1. 神经元模型(图引自Wikipedia)

如图1所示,一个神经元接收多个输入信号:a1,a2,a3,…,an。还有一个偏置b。而w1,w2,w3,…,wn分别是对应输入信号的权值。通过之后的函数f的计算后输出一个t,即t=f(a1*w1+a2*w2+...+an*wn+b)。机器学习的实质就是不断使用数据样本中的数据进行计算,通过不断调整输入信号的权值达到一个“训练”目的:使得随意输入一个数据,通过神经元函数计算得到的结果与实际的值相差在可接受范围内。

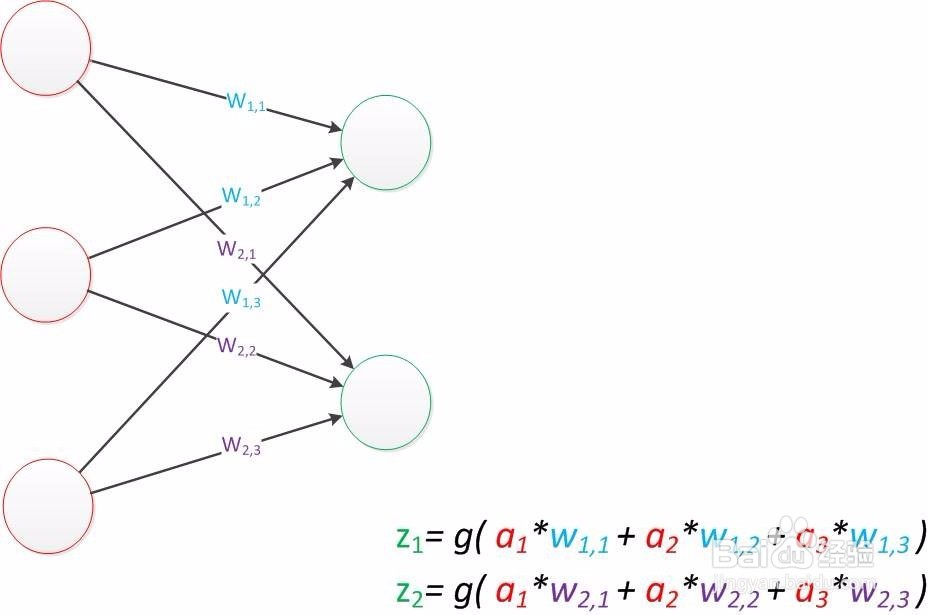

然而,我们上面所说的是单个神经元,而在实际中应用中,往往需要添加多个层次的神经元。构成一个层次分明的无环图,图2显示的就是一个多层神经网络。

6、 多层神经元网络(如图2所示,在整个“训练”过程中,需要做的其实就是解多元一次方程组的过程,即矩阵运算。在整个神经网络中,矩阵运算是频率最高的运算过程。

比原链的挖矿算法其实利用的就是大量的矩阵运算。而人工智能的ASIC芯片专门为矩阵运算进行了优化,比原链矿工就可以大量采购人工智能芯片进行挖矿。

比原链挖矿算法所要考虑的因素不仅限于此。一个安全可靠的挖矿算法是保障公有链安全运行的关键,也是用户信任该公有链的因素之一。比原链的职责是保护链上资产交易的安全,而比原链的链上资产所对应的却是现实生活中的资产。因此,保障比原链的安全稳定运行是一切的关键,保证挖矿算法的可靠是比原链开发研究团队所共同努力的目标。